- English

- Español

- Português

- русский

- Français

- 日本語

- Deutsch

- tiếng Việt

- Italiano

- Nederlands

- ภาษาไทย

- Polski

- 한국어

- Svenska

- magyar

- Malay

- বাংলা ভাষার

- Dansk

- Suomi

- हिन्दी

- Pilipino

- Türkçe

- Gaeilge

- العربية

- Indonesia

- Norsk

- تمل

- český

- ελληνικά

- український

- Javanese

- فارسی

- தமிழ்

- తెలుగు

- नेपाली

- Burmese

- български

- ລາວ

- Latine

- Қазақша

- Euskal

- Azərbaycan

- Slovenský jazyk

- Македонски

- Lietuvos

- Eesti Keel

- Română

- Slovenski

- मराठी

- Srpski језик

Drone Navigation Deception Teknologi

Navigationsbedrägeri som riktar sig mot drönare hänvisar i allmänhet till användningen av vissa tekniska medel för att injicera artificiellt inställd information om falsk hot-navigering i illegala drönare, vilket gör att drönarens eget satellitnavigeringssystem felaktigt bestämmer sin position och därmed gör felaktig ruttplanering och flygkontroll, och därmed uppnår syftet med att köra bort drönaren eller tvångslanda på en anvisad plats. På grund av det faktum att vanliga drönare för närvarande använderGlobalt satellitnavigeringssystem(GNSS) som deras huvudsakliga källa för navigeringsinformation, kan navigeringsbedrägeriteknik nästan påverka alla drönare, särskilt civila drönare, och har god tillämpbarhet. I praktisk användning sänder den markbaserade styrningsutrustningen för drönarnavigering i allmänhet pseudonavigeringssignaler som har en viss likhet med den verkliga drönar-GNSS-signalen, vilket tvingar relevanta användare att ta emot och beräkna sådana pseudonavigeringssignaler vid den mottagande terminalen, vilket gör att drönaren får falska position, hastighet och tidsinformation under dolda förhållanden och oförmögen att effektivt upptäcka den. Det bör påpekas att navigeringsbedrägeri skiljer sig från navigationsstörningar. Navigationsundertryckningsstörningar använder i allmänhet störsändare med hög effekt för att sända olika typer av undertryckningssignaler, vilket gör att målmottagaren inte kan ta emot normala navigationssignaler och användare inte kan erhålla navigerings-, positionerings- och timingresultat, vilket resulterar i att navigationssystemet inte är tillgängligt. På grund av att navigationsbedrägeri ofta inte kräver för stark sändningskraft, har bra döljande och kan vägleda relevanta användare att navigera på fel sätt i viss utsträckning, gör detta också att navigeringsbedrägeri i praktiken har goda tillämpningseffekter.

För närvarande finns det två huvudsakliga navigeringsbedrägeritekniker för drönare:

1) Vidarebefordran

Som namnet antyder hänvisar framåtriktat bedrägeri till att placera en GNSS-mottagare runt målet som ska luras, lagra och vidarebefordra den verkliga GNSS-signalen till målet för att uppnå effekten av bedrägeri. På grund av den oundvikliga förekomsten av signalankomstfördröjningar under signalmottagning, lagring, bearbetning och vidarebefordran kan vidarebefordran störningar delas upp i direkt vidarebefordran och fördröjd vidarebefordran baserat på förekomsten av mänsklig fördröjning i fördröjningen. På grund av det faktum att framåtriktad vilseledande störning direkt vidarebefordrar den verkliga signalen, betyder det att så länge den aktuella signalen kan tas emot, kan bedrägeri utföras. Därför finns det inget behov av att känna till strukturen för signalpseudokoden i förväg, speciellt utan att förstå de specifika implementeringsdetaljerna för GPS M(Y)-koden. Därför kan militära GPS-signaler direkt luras. På grund av det faktum att fördröjningen av den vidarebefordrade vilseledande signalen som når mottagaren alltid är större än fördröjningen av den verkliga signalen som anländer. På grund av oförmågan att ändra pseudokodstrukturen och endast pseudoavståndsmätvärdet under bedrägeriprocessen, är kontrollflexibiliteten för simultan framåtriktad vilseledande interferens relativt dålig, vilket ofta kräver mer komplexa framåtfördröjningskontrollstrategier och har även vissa begränsningar på distributionsplats för vidarebefordranenheter. För mottagare som redan har uppnått stabil spårning av GPS-signaler är störningen av framåtriktad vilseledande endast effektiv när fördröjningen mellan framåtsignalen och den direkta signalen vid målmottagarantennens fascentrum är mindre än ett chip på grund av dess pseudokodfas klockan släpar efter den verkliga signalen. Dessutom har forskning visat att på grund av det faktum att GPS-mottagare vanligtvis tar emot flera satellitsignaler (vanligtvis fler än 10 kanaler), är det ofta nödvändigt att ta emot och vidarebefordra flera satellitsignaler under bedrägeri. Men i praktiken, om en enda station och en enda antennmetod används för vidarebefordran, är det ofta omöjligt att samtidigt vidarebefordra mer än fyra kanaler (exklusive fyra kanaler) med satellitsignaler, och flera signaler måste vidarebefordras vid en vidarebefordranstation, Ofta resulterar det i en stor volym av vidarekopplingsstationer, vidarebefordran spoofing-signaler upptäcks också lätt. Därför är användningen av framåtspoofing ofta begränsad i praktiken.

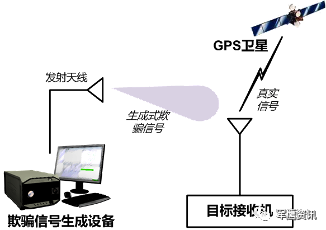

(2) Generativt bedrägeri

Grundprincipen för generativt bedrägeri är att använda bedrägerianordningar för att i realtid beräkna nödvändiga parametrar såsom kodfasfördröjning, bärvågsdoppler, navigeringsmeddelande, etc. för GNSS-signalen som användaren behöver ta emot vid den förutbestämda förväntade användarpositionen . Baserat på detta genereras en falsk GNSS-signal vid den punkten och utstrålas till bedrägeriobjektet genom sändningsantennen, vilket maskerar den sanna GNSS-signalen med kraftfördelen hos den falska signalen, gör att den gradvis kan spåra och fånga den specificerade pseudokodfasen och bärvågsdoppler för bedrägerisignalen, så att målet som ska luras kan erhålla felaktiga pseudoavståndsmätvärden, och sedan beräkna den felaktiga positionsinformationen, för att slutligen uppnå syftet med vilseleddet. Grundprincipen för denna metod visas i följande figur:

Generativt bedrägeri kräver en fullständig förståelse av data- och frekvensstrukturen för GNSS-signaler, såsom pseudokodstrukturer, navigationsmeddelanden, etc., vilket gör det svårt att implementera generativt vilseledande på P(Y)-kodsignaler. På grund av det faktum att generativ vilseledande störning använder sin egen enhet för att generera vilseledande signaler och inte förlitar sig på GNSS-systemet, kan bedrägeriparten fritt bestämma navigeringsmeddelandet och signalöverföringstiden, vilket gör att bedrägerisignalen kan nå mottagaren antingen släpar eller före den verkliga signalen. Så generativ störning kan vilseleda målmottagaren på olika sätt som att ändra de experimentella mätvärdena för ankomsten och manipulera med satellit-efemerier/almanackor. Dessutom, eftersom GNSS-signaler faktiskt är direktsekvens-spridningsspektrumsignaler som upprepas vid en viss kodperiod, har forskning visat att generativa bedrägerisignaler automatiskt kan matcha kodfasen med den verkliga signalen inom den längsta pseudokodperioden (1ms för GPS L1-signaler) ), och dra mottagarens pseudokodspårningsslinga för att spåra bedrägerisignalen med en något högre effekt än den verkliga signalen. Samtidigt, på grund av den cykliska upprepningskarakteristiken för pseudokoden i bedrägerisignalen, om bedrägeri inte lyckas inom en pseudokodcykel, kan bedrägerisignalen också automatiskt implementera dragkraft i nästa pseudokodcykel tills målmottagaren är framgångsrikt guidad. När bedrägerisignalen framgångsrikt drar målmottagarens pseudokodspårningsslinga, kan den störande parten styra målmottagarens timing och positioneringsresultat genom att justera pseudokodfasen för den sända vilseledande signalen, och därigenom uppnå målet att lura målet. mottagare. Därför har denna metod inte höga krav på mottagarens nuvarande tillstånd. Den kan vilseleda både mottagaren i fångstläge och mottagaren i steady-state spårningstillstånd. Därför är det praktiska med generativt bedrägeri ofta starkare.

På grund av den djupa tillämpningen av satellitnavigeringssystem i olika aspekter av det sociala livet och militära tillämpningar, kan satellitnavigeringsmottagningsterminaler som tar emot falska signaler och erhåller felaktiga timing- och positioneringsresultat leda till katastrofala konsekvenser. Därför ökar antalet drönaremotåtgärder som använder navigeringsbedrägeriteknik ständigt. Den 4 december 2011 hävdade iranska luftförsvarsstyrkor att de hade använt bedrägeriteknik för att fånga ett amerikanskt "RQ-170" obemannat spaningsflygplan längs landets östra gräns. Om denna rapport är sann kommer det att vara den första tillämpningen av navigeringsbedrägeriteknik i motåtgärder för obemannade luftfarkoster. Enligt rapporter i media, som ett stort land inom elektronisk krigföringsteknik och utrustning, har Ryssland högst sannolikt i stor utsträckning använt bedrägeriteknik inriktad på GPS under de senaste åren. Enligt C4ADS, en ideell organisation i USA, har det förekommit nästan 10 000 olika GPS-bedrägeriincidenter i Ryssland de senaste åren, speciellt när Rysslands president Putin besöker känsliga områden kommer bedrägliga GPS-signaler att dyka upp runt dem. Dessutom rapporterade organisationen att i Moskva, särskilt nära Kreml, har turister upprepade gånger hittat sin plats som en flygplats 32 km bort. Detta tillvägagångssätt från Ryssland betraktas allmänt som en defensiv åtgärd för att undvika att bli attackerad av Natos GPS-styrda vapen. Analyser tyder på att den ryska militären har kunnat upprepade gånger motverka attacker med drönarkluster riktade mot sina militärbaser i Syrien, möjligen på grund av användningen av delvis GPS-bedrägeriteknik.